Microsoft Digital Defense Report 2024

23 oct. 2024 | Jindřich Zechmeister

Microsoft est l'un des principaux fournisseurs mondiaux de services en ligne et de solutions cloud. Outre sa plateforme Azure, l'entreprise propose Microsoft 365, incluant des services de messagerie avec certaines options gratuites. Cette position permet à Microsoft d'accumuler une grande quantité de données. Le rapport intitulé "Microsoft Digital Defense Report 2024" offre une analyse précise de l'état actuel de l'Internet et fournit un aperçu des risques auxquels nous sommes tous confrontés. Examinons les conclusions les plus marquantes de ce rapport.

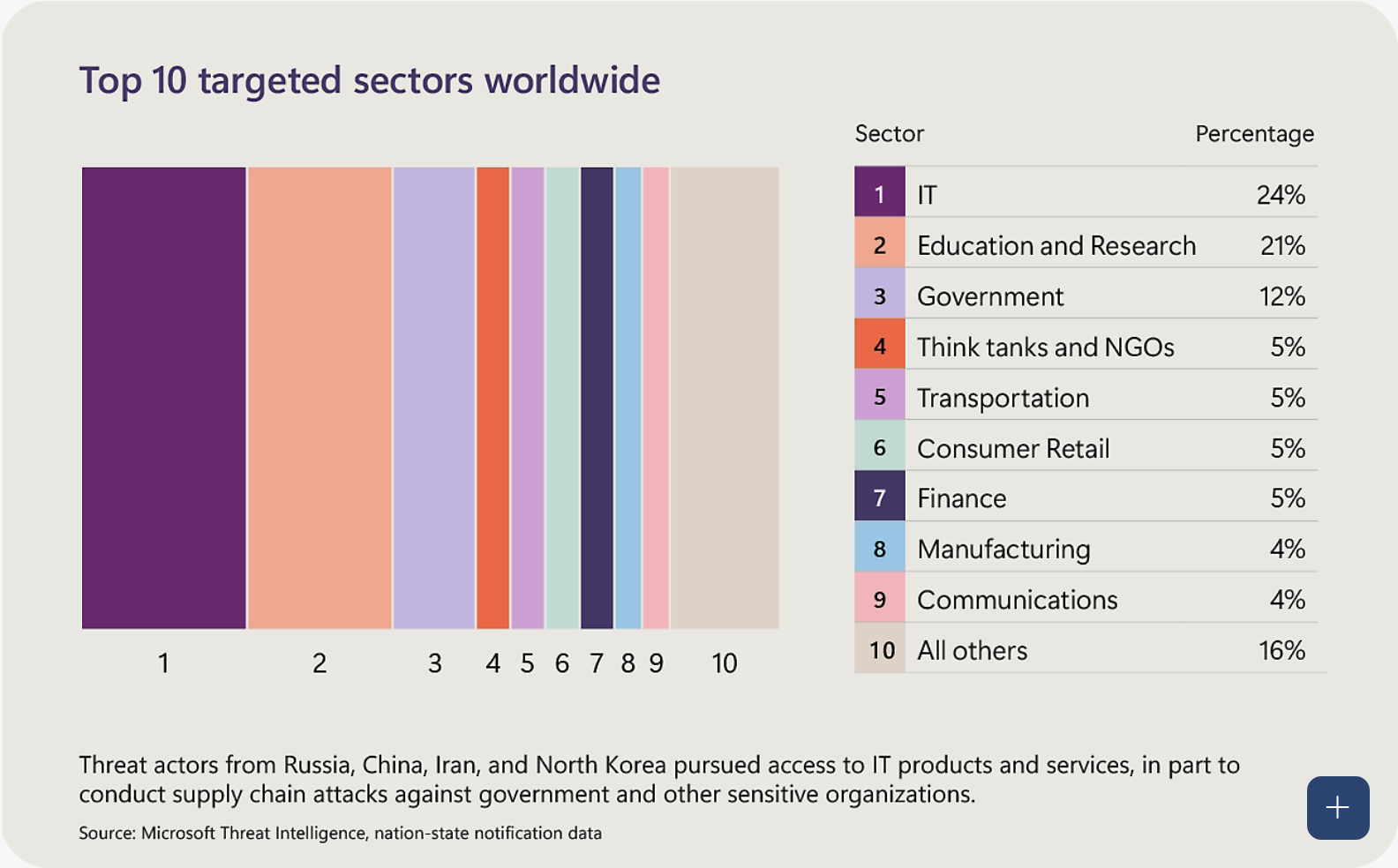

Secteurs les plus vulnérables

Le rapport identifie les dix secteurs les plus fréquemment ciblés par les attaques, en mettant l'accent sur les principales cibles des cybercriminels. Analysons les secteurs les plus ciblés.

Le secteur des technologies de l'information (TI) est le plus vulnérable, représentant 24 % des attaques.Les produits et services informatiques sont souvent ciblés, car l'infrastructure IT de tous les secteurs contient des informations sensibles ainsi que des points d'accès critiques. Les cybercriminels visent ces services afin de les perturber ou d'accéder à d'autres données confidentielles.

En deuxième position se trouve le secteur de l'éducation et de la recherche, qui représente 21 % des attaques. Cette vulnérabilité est due à la vaste quantité de données sensibles, notamment celles liées à la recherche et à l'enseignement, qui peuvent être de grande valeur pour des acteurs étatiques ou d'autres groupes d'intérêt.

Les organisations gouvernementales occupent la troisième position, représentant 12 % des attaques. Cette tendance s'explique par le fait que les attaquants ciblent souvent des informations susceptibles d'affecter la sécurité nationale, les politiques publiques et d'autres domaines stratégiques.

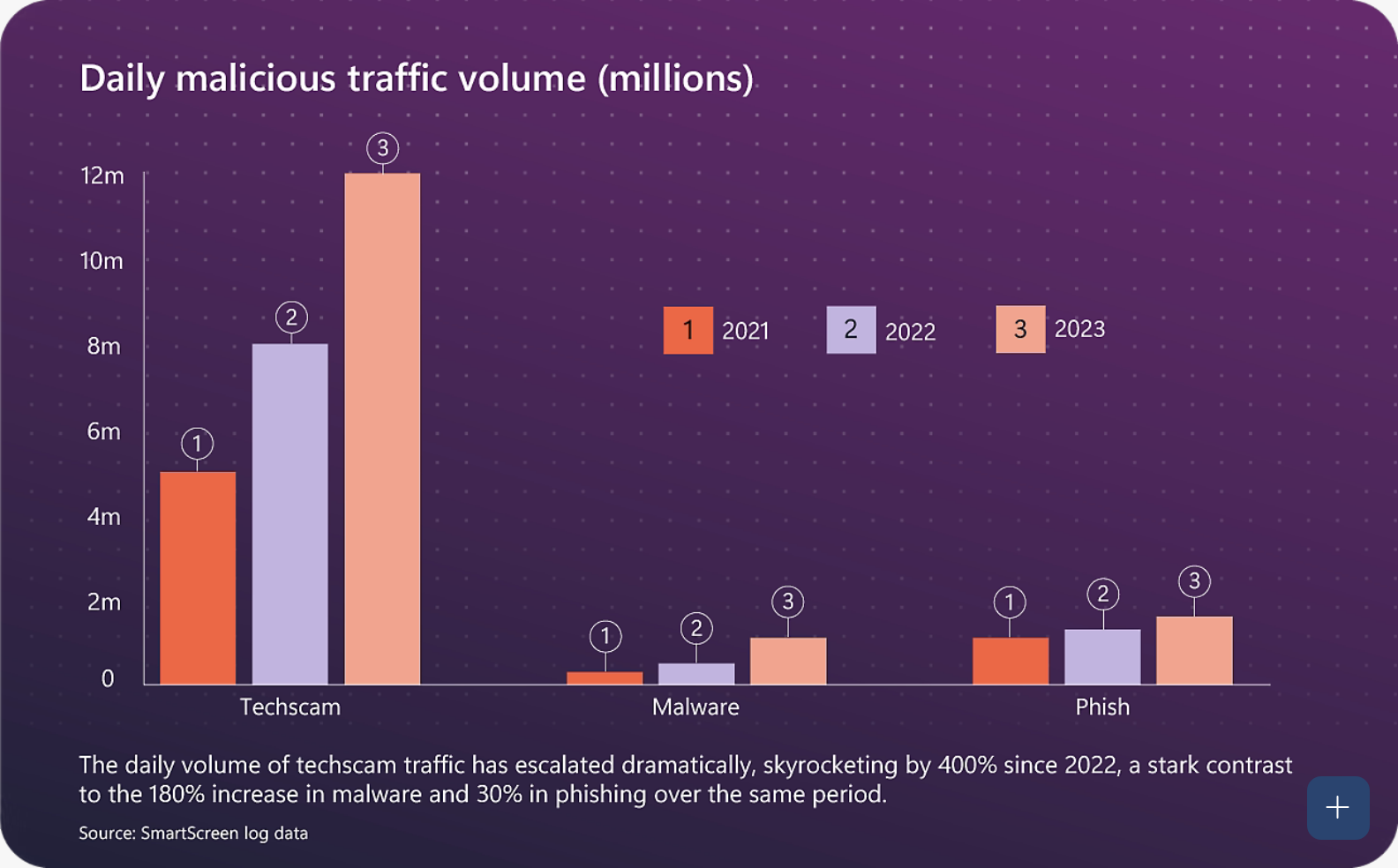

Augmentation des menaces

Dans notre récent article intitulé Comment éviter la fraude en ligne et ne pas en être victime nous avons présenté les risques les plus courants ainsi que les contre-mesures. Le rapport de Microsoft indique une augmentation significative des attaques détectées, soutenue par des données. Par exemple, le graphique ci-dessous présente le volume quotidien de trafic malveillant (en millions) entre 2021 et 2023 pour trois types de cyberattaques : techscam, malware et phishing. Ces données, issues des statistiques SmartScreen de Microsoft, montrent une augmentation spectaculaire des cybermenaces au cours des dernières années.

L'arnaque à la croissance la plus dynamique est le type TechScam. L'envoi de courriels frauduleux imitant les communications d'assistance technique de services a augmenté de 400 % entre 2021 et 2023, tandis que les logiciels malveillants traditionnels n'ont progressé « que » de 180 % au cours de la même période.

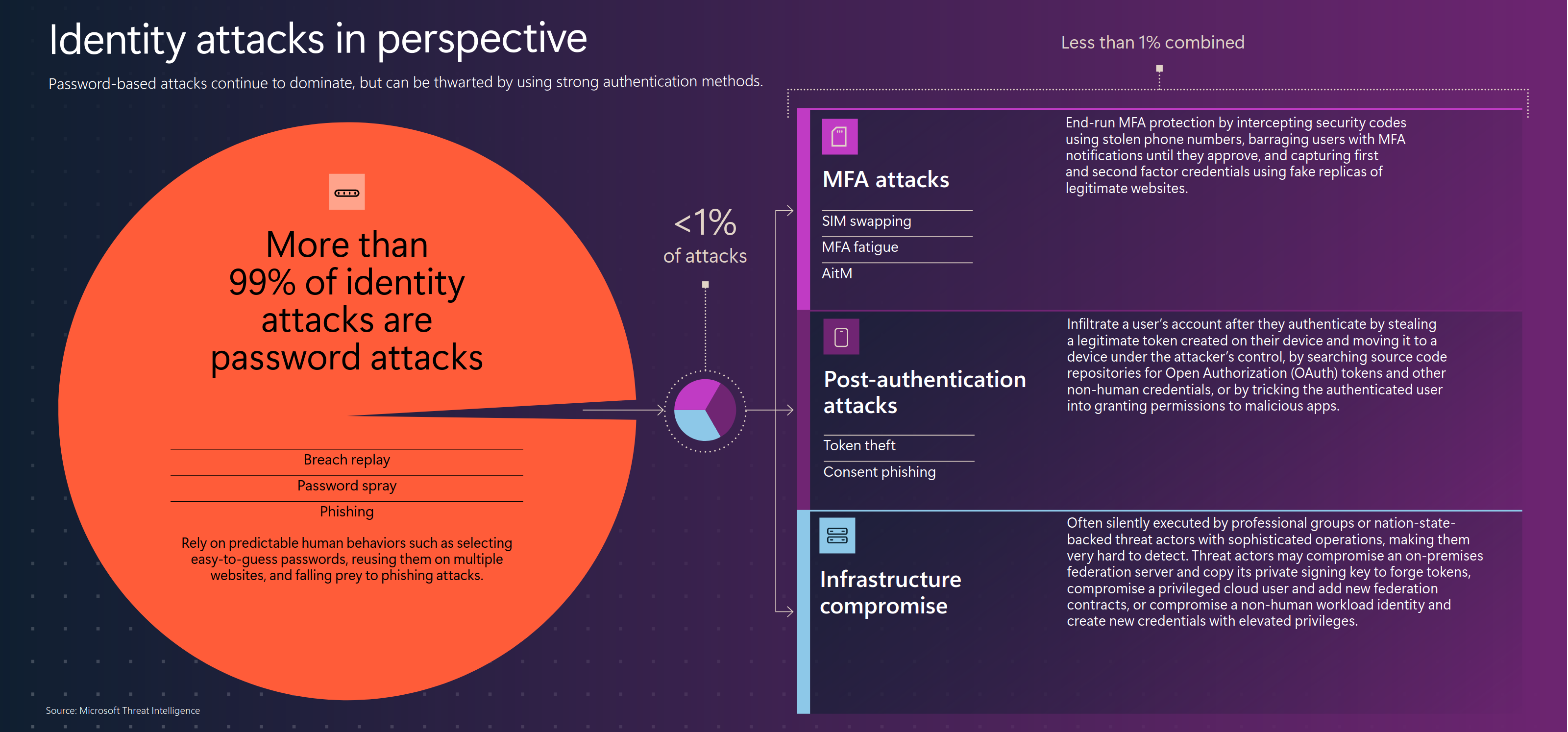

Les compromissions de mots de passe : formes d'attaque les plus prévalentes

La majorité des attaques visant à compromettre l'identité et l'accès des individus ciblent principalement les identifiants de connexion (nom d'utilisateur et mot de passe). Ces attaques représentent ainsi 99 % des cas recensés. Microsoft, par exemple, bloque chaque seconde environ 7 000 de ces tentatives malveillantes, incluant notamment les essais de devinette de mot de passe.

Nous recommandons l'utilisation de l'authentification multifacteur (MFA). Bien que les acteurs malveillants continuent de développer de nouvelles techniques, l'authentification multifacteur offre encore une protection efficace des comptes, ne représentant que 1 % des attaques. Cela est dû, en partie, à la difficulté qu'éprouvent les attaquants à obtenir une carte SIM de la victime auprès de l'opérateur mobile. Par ailleurs, les utilisateurs avertis savent désormais que l'authentification multifacteur par SMS n'est plus considérée comme suffisamment sécurisée.

Nouvelle forme d'attaque

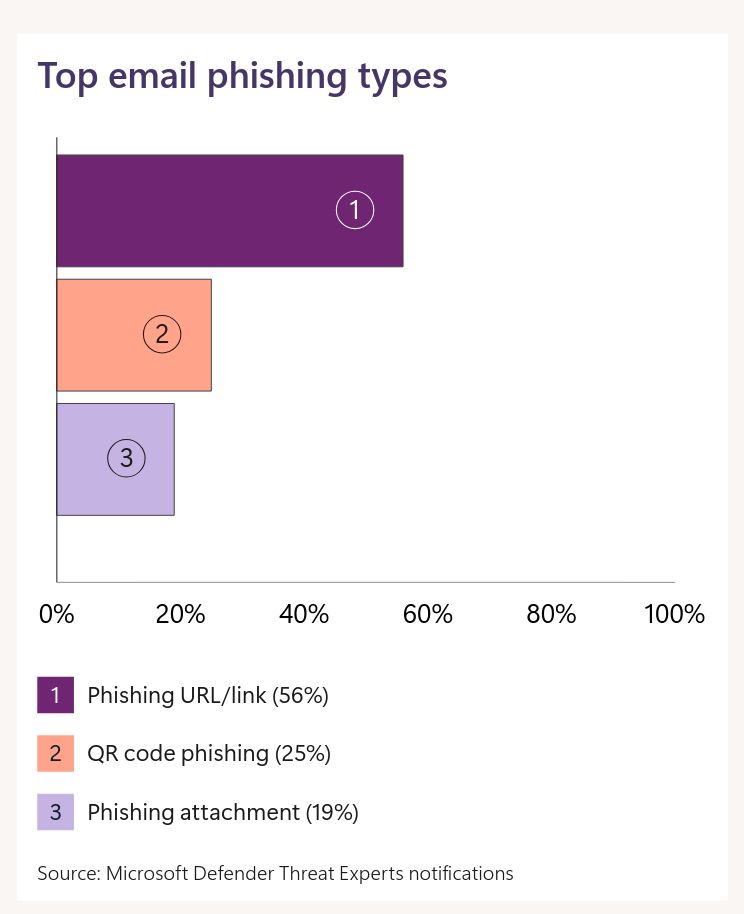

Le phishing se trouve en première position. Les attaquants intègrent fréquemment des liens malveillants dans le corps du courrier, redirigeant ainsi les utilisateurs vers des sites web frauduleux où leurs informations d'identification et données personnelles sont souvent compromises. L'année dernière leur nombre d'incidents a augmenté de 58 %. L'utilisation de fausses URL reste la méthode la plus courante.

Le phishing via codes QR connaît également une forte progression, avec une hausse de 25 %. Cette méthode est fréquemment utilisée pour tromper les mécanismes de sécurité qui vérifient les pièces jointes et les liens contenus dans les messages. Une image contenant un code QR peut parfois passer inaperçue. Il est crucial de rester vigilant face aux codes QR d'origine inconnue. Il est conseillé d'éviter de les scanner et, si leur utilisation est indispensable, d'examiner leur contenu avec attention. Assurez-vous qu'ils n'ont pas été altérés ou qu'ils ne présentent aucun caractère suspect. Ces types d'attaques, fréquemment observées dans les stations-service, sont communément appelées « quishing ».

Enfin, une autre méthode de propagation du phishing repose sur l'envoi de pièces jointes malveillantes par courriel. Ces pièces jointes peuvent contenir des logiciels malveillants ou être conçues pour voler des données sensibles. Cette méthode représente 19% des attaques de phishing.

L'Intelligence Artificielle : Un nouvel outil des cybercriminels

L'intelligence artificielle (IA) facilite aux cybercriminels la création de deepfakes. Bien qu'elles se manifestent souvent sous forme de fausses images/photos, les avancées de l'IA rendent possible des fausses vidéos ayant une apparence authentique. Vous connaissez surement des publicités utilisant de fausses vidéos d'hommes politiques.

Pour aider à lutter contre ce phénomène, Microsoft propose un service en ligne appelé Microsoft Content Integrity. Ce service permet de vérifier l'authenticité des médias. Les utilisateurs peuvent y télécharger des fichiers suspects, et l'application détermine si le contenu a été généré par une IA ou s'il a fait l'objet de modifications.

D'autre part, le phénomène connu sous le nom de Techscam, mentionné précédemment dans cet article, a connu une augmentation de 1 100 % en un an. Les attaquants se concentrent principalement sur l'acquisition de comptes de services cloud, car cela leur procure un accès aux données et peuvent compromettre des serveurs entiers. En termes simples, c'est là qu'ils trouvent le plus grand potentiel de profit.

Phishing dans les services cloud

Même les services cloud avancés, comme Microsoft 365, ne sont pas entièrement à l'abri de la fraude. Malgré une surveillance continue de la plateforme, les acteurs malveillants parviennent à exploiter certaines fonctionnalités pour mener des campagnes frauduleuses couronnées de succès.

Sur le domaine onmicrosoft.com, de faux locataires sont créés et se présentent de manière crédible comme un support technique. Ils envoient des fichiers malveillants, sollicitent des informations d'identification sensibles ou tentent de compromettre les systèmes via un accès à distance.

Un conseil avant de finir

Le Rapport de Défense Numérique Microsoft 2024 met en lumière des tendances préoccupantes : la fraude en ligne ne cesse de croître et devient de plus en plus sophistiquée. Heureusement, les outils de défense évoluent également, en grande partie grâce aux innovations en intelligence artificielle (IA). Les grandes entreprises, tout comme les acteurs malveillants à travers le monde, s'équipent de manière croissante pour participer à cette course dans le domaine de la cybersécurité.

Il est essentiel de suivre une règle clé sur Internet : faire preuve de prudence et ne pas accorder votre confiance aveuglément. Faites particulièrement attention lorsque vous recevez des demandes d'informations personnelles, des sollicitations pour changer votre mot de passe, ou encore des offres de biens ou services gratuits. Ces approches sont typiquement utilisées dans des tentatives de fraude.